Apple Special Event. September 12,…

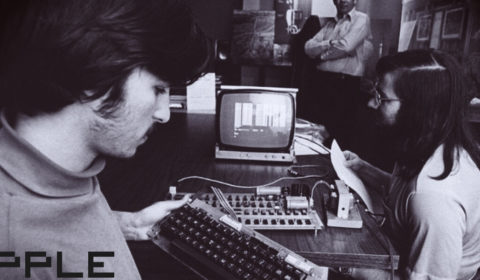

1983 Apple Keynote

Posted on by Rbcafe

1983 Apple Keynote

- Apple Events Keynote September 2017

- Keynote September 2016

Apple Events - Keynote September…

- WWDC 2016 Keynote

WWDC 2016 Keynote. At 10…

- Apple March Event 2016 Keynote

Apple March 2016 Keynote. The…

- Apple iWatch

Apple iWatch. Une vidéo de…