Convert the content of a…

Paris

Posted on by Rbcafe

Paris

- Hashcom project

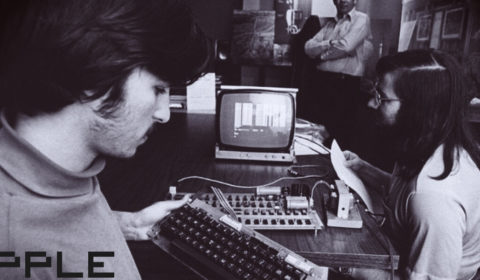

- Steve Wozniak @ BDL

BDL ACCELERATE with Steve Wozniak…

- Segment was compromised

We are writing to notify…

- Wappalyzer was compromised.

Hello, We respect the privacy…

- Yosemite à l'automne ou au printemps

En France, c'est en automne....…